OpenSecurity wird von den Projektpartnern AIT Austrian Institute of Technology GmbH und X-Net Services GmbH in Form einer Kooperation weitergeführt und als Produkt in den Markt eingeführt. Dazu wird der entwickelte Prototyp als Produkt an die Erfordernisse der Bedarfsträger (v.a. öffentliche Institutionen und kommerzielle Großunternehmen) angepasst.

|  |

|---|

Die Weiterführung von OpenSecurity in einem Kooperationsmodell ist aufgrund der unterschiedlichen, sich ergänzenden, Stärken der beiden Projektpartner AIT Austrian Institute of Technology GmbH und X-Net Services GmbH als ideale Voraussetzung für den Erfolg der entwickelten Open Source basierten Lösung zu sehen.

- X-Net Services GmbH hat hohe Expertise in der Umsetzung von Großprojekten sowie vor allem in First und Second Level Support, der in solchen Projekten eine große Rolle spielt. Als direkter Ansprechpartner für Kunden sorgt X-Net Services GmbH für den reibungslosen Ablauf in der Zusammenarbeit mit den Kunden sowie für die Wartung des Systems und führt zudem Anpassungen und Adaptionen – sowie Neu-Implementierungen, die sich im Kompetenzbereich von X-Net Services GmbH befinden – der Lösung OpenSecurity nach Bedarf durch.

- AIT Austrian Institute of Technology GmbH tritt als Integrator mit guten Kontakten in die Wirtschaft sowie einer hohen Reputation auf. Durch die Vielzahl an hochqualifizierten Entwicklern kann AIT Austrian Institute of Technology GmbH große Projekte akquirieren und vorantreiben sowie OpenSecurity an die Bedürfnisse der Kunden anpassen.

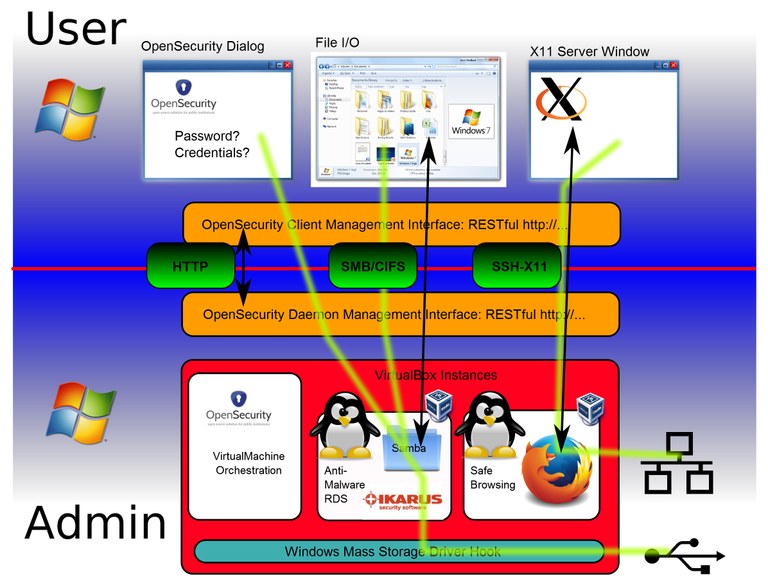

OpenSecurity soll den Verlust und (un-)gewollten Missbrauch von sensiblen, bürgerbezogenen Daten bei öffentlichen Einrichtungen verhindern. Dabei setzt OpenSecurity das „Security by Isolation“ Prinzip ein und verwendet eine Sicherheitsschicht in einer unabhängigen virtuellen Maschine (Security Virtual Machine oder SVM), die über MS Windows läuft. Auf diese Weise können unterschiedliche Dienste kontrolliert werden.

OpenSecurity soll den Verlust und (un-)gewollten Missbrauch von sensiblen, bürgerbezogenen Daten bei öffentlichen Einrichtungen verhindern. Dabei setzt OpenSecurity das „Security by Isolation“ Prinzip ein und verwendet eine Sicherheitsschicht in einer unabhängigen virtuellen Maschine (Security Virtual Machine oder SVM), die über MS Windows läuft. Auf diese Weise können unterschiedliche Dienste kontrolliert werden.