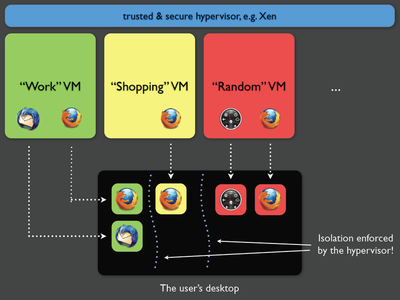

Das OpenSecurity Projekt wurde teilweise vom Qubes OS Ansatz zu Sicherheit durch Isolation inspiriert. Qubes OS erreicht ein maximaler Grad an Isolation zwischen Anwendungen, indem es diese als Virtual Machine Instanzen auf dem nativen XEN Hypervisor erstellt. Zusätzlich bietet Qubes OS sichere Kanäle für Filesharing, Austausch von zwischengespeicherten Daten und das User Interface.

Das OpenSecurity Projekt wurde teilweise vom Qubes OS Ansatz zu Sicherheit durch Isolation inspiriert. Qubes OS erreicht ein maximaler Grad an Isolation zwischen Anwendungen, indem es diese als Virtual Machine Instanzen auf dem nativen XEN Hypervisor erstellt. Zusätzlich bietet Qubes OS sichere Kanäle für Filesharing, Austausch von zwischengespeicherten Daten und das User Interface.

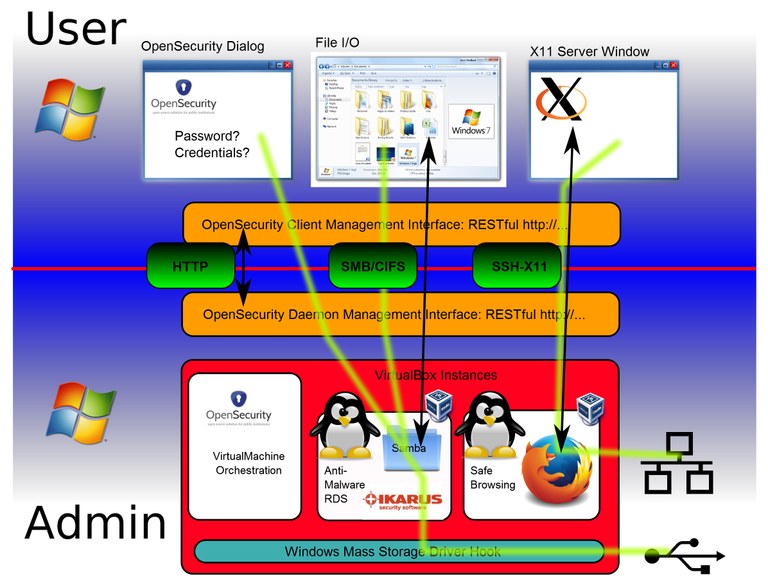

Viele öffentliche Einrichtungen in Österreich verwenden seit jeher Windows als ihre End-User Umgebung. Aufgrund von Pfadabhängigkeit sind sie äußerst eingeschränkt, wenn es darum geht von diesem Standard abzuweichen. Die Konsequenz ist, dass das OpenSecurity Projekt die Bereitstellung der Software auf Microsoft Windows Clients unterstützen muss (spezifisch ist unsere Referenzarchitektur MS Windows 7 64-bit).

Es ist klar, dass diese Lösung was den Sicherheitsaspekt anbelangt suboptimal ist. Tatsächlich wurden die Mängel von Windows in diesem Zusammenhang bereits analysiert. In Anbetracht der Tatsache, dass Windows weit verbreitet ist, wird diese Lösung im öffentlichen Sektor jedoch potenziell größeren Erfolg haben. Obwohl die resultierende Implementierung von Sicherheit durch Isolation nicht absolute Sicherheit gewährleisten kann, wird sie dennoch erheblich höhere Sicherheit bieten, die darüber hinaus mit institutionellen IT Rollouts und Management Prozessen kompatibel ist.

In den folgenden Monaten werden unsere Services in einem limitierten Produktionsumfeld zweier Bedarfsträger aus der öffentlichen Verwaltung installiert werden. Diese User werden direkt über den OpenSecurity Dienst Feedback übermitteln können, und sie werden an einem Evaluation Workshop und einer Onlinebefragung teilnehmen. Dieses Feedback wird es uns ermöglichen den Service was Stabilität und Usability angeht weiterzuentwickeln.

Bildquelle: Wikipedia Lizenz: CC-BY-SA]]>